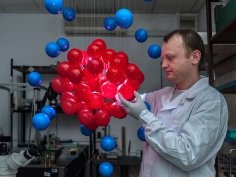

Prototyp chemicznego komputera wykrywa sferę

13 marca 2017, 14:03Komputery chemiczne stają się coraz bardziej realne, udowadniają naukowcy z Instytutu Chemii Fizycznej PAN w Warszawie. Okazuje się, że po zastosowaniu odpowiedniej strategii "uczenia" nawet stosunkowo prosty układ chemiczny może wykonywać nietrywialne operacje.

Antyszczepionkowcy – nieliczni, ale skuteczni. Mogą znakomicie utrudnić zakończenie pandemii

14 maja 2020, 10:44Specjaliści obawiają się, że ruchy antyszczepionkowe mogą znacząco utrudnić zakończenie pandemii koronawirusa SARS-CoV-2. Badania sieci społecznościowych wykazały, że antyszczepionkowców jest niewielu, jednak ich propaganda ma bardzo szeroki zasięg, a liczba ich zwolenników rośnie.

Sztuczna inteligencja dowiodła różnic między mózgami kobiet i mężczyzn

21 lutego 2024, 09:24Naukowcy z Wydziału Medycznego Uniwersytetu Stanforda opracowali model sztucznej inteligencji, który na podstawie danych o aktywności mózgu potrafi z ponad 90% trafnością określić, czy ma do czynienia z mózgiem kobiety, czy mężczyzny. Zdaniem badaczy osiągnięcie to pozwala rozstrzygnąć spór o to, czy istnieją różnice między mózgami kobiet a mężczyzn. Sugeruje również, że zbadanie tych różnic pozwoli na lepsze zrozumienie schorzeń centralnego układu nerwowego, które w różny sposób wpływają na kobiety i mężczyzn.

Robak Spybot znowu atakuje

1 grudnia 2006, 11:18W Sieci rozprzestrzenia się nowy wariant szkodliwego kodu, który wykorzystuje błędy w oprogramowaniu antywirusowym firmy Symantec oraz luki w produktach Microsoftu. W32.Spybot.ACYR znany też jako Sdbot.worm!811a7027 bierze na cel instytucje edukacyjne

NEC izoluje szkodliwy kod

10 października 2007, 09:45NEC opracował nową technologię, która pozwala na wykrycie, odizolowanie i zatrzymanie działania wirusa na poziomie rdzenia procesora. Nie przeszkadza to jednak w sprawnym działaniu całego systemu, gdyż technika stworzona została dla procesorów wielordzeniowych.

Blokowanie modemem

1 kwietnia 2009, 10:39Firma Ericsson opracowała modem, który zabezpieczy operatorów komórkowych dostarczających Internet przed nieuczciwością klientów. Przedsiębiorstwa te coraz częściej dopłacają do komputerów z bezprzewodowym dostępem do sieci.

Internetowa depresja

3 lutego 2010, 11:21Ludzie, którzy spędzają dużo czasu w Sieci, częściej mają objawy depresji. Psycholodzy z Uniwersytetu w Leeds stwierdzili, że u niektórych osób wykształcił się przymus korzystania z Internetu (kompulsja), przez co czaty i serwisy społecznościowe zastąpiły kontakty z realnego życia.

Chrome ma ponad 10% rynku

1 lutego 2011, 13:16Rynkowe udziały przeglądarki Chrome przekroczyły 10%, sukcesy odnosi też Safari, a Internet Explorer i Firefox znajdują się w odwrocie.

Fast food fast foodowi nierówny

17 kwietnia 2012, 09:42Międzynarodowy zespół naukowców badał zawartość soli w 2124 produktach sześciu sieci fast foodów. Okazało się, że poszczególne państwa - wszystkie były państwami rozwiniętymi - bardzo różniły się pod względem stężenia sodu w tych samych kategoriach produktów.

Powstał Silk Road 2.0

8 listopada 2013, 11:17Ledwie miesiąc temu FBI zlikwidowało online'owy czarnorynkowy targ Silk Road, a już w sieci pojawiła się jego kolejna wersja. Silk Road 2.0 jest bliźniaczo podobny do pierwotnej witryny. Różnica polega na tym, że użytkownik w swoim profilu może uruchomić opcję dwustopniowego uwierzytelniania za pomocą PGP